在当今的网络通信中,数据的安全性至关重要。本文将深入探讨一个基于 C 语言客户端(设备端)与 PHP 后端架构的实战案例,解析其如何利用ECDH(Elliptic Curve Diffie-Hellman) 算法进行安全的密钥协商,并结合 AES-256-CBC 对称加密算法保障数据传输的机密性。

1.核心概念:两大神器的配合

为了实现安全通信,我们需要两种加密技术的配合,对称加密 (AES)和密钥协商 (ECDH)

1.1 什么是AES加密?

简易来说,就是你要给你的朋友寄一个装满机密的箱子,如果不安装锁,就会被快递员偷看,也就是明文传输,而AES就是给这个箱子加上一把锁,你和你朋友需要相同钥匙才能打开

总结一下

加密:你用一把钥匙把箱子锁上。

传输:锁好的箱子(密文)通过快递车(互联网)运输。

解密:朋友收到箱子后,必须用同一把钥匙才能打开。

这就会有个关键点,加密和解密是同一把钥匙,如果钥匙丢失,箱子就不安全

1.2 什么是ECDH算法?

还是按简单的讲,通过上面的AES加密讲解,会意识到一个问题,就是你怎么把那把开箱子的钥匙安全地寄给朋友?直接寄钥匙肯定会被偷。

这时候ECDH就出现了,它允许你和朋友在众目睽睽之下交换信息,最后各自变出一把钥匙,而旁边的偷看者却变不出来。

那是怎么实现的呢,用颜料混合来比喻

1. 私有:小明选了一种只有她知道的私密颜色(比如红色),小红选了只有他知道的私密颜色(比如蓝色)。

2. 公开:两人约定好一种公开的颜色(比如黄色),这个颜色谁都可以看。

3. 混合:

小明把自己的红+黄混合,得到了橙色。

小红把自己的蓝+黄混合,得到了绿色。

4. 交换:

小明把橙色寄给小红。

小红把绿色寄给小明。

(这时候快递员偷看到了橙色和绿色,但他不知道里面加了多少红或蓝,很难分离出来)。

5. 生成钥匙:

小明收到绿色,混入自己的红色 => 棕色。

小红收到橙色,混入自己的蓝色 => 棕色。

结果:两人手里都是棕色!这个棕色就是最终的钥匙。

2.整体流程图解

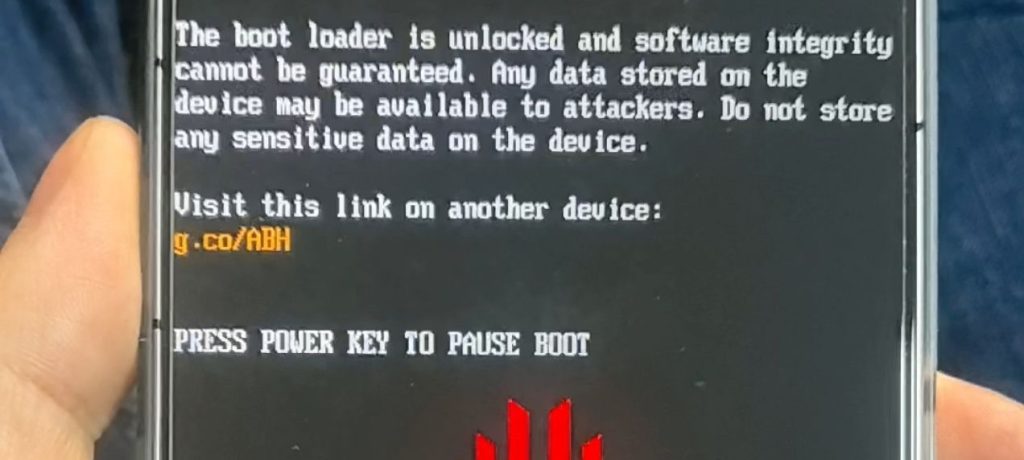

目前我做的云控系统核心安全设计理念是 “一机一密” 与 动态协商。最开始使用的固定密钥加密,但一旦密钥泄露,就会造成一系列的安全问题。

我们可以把整个过程分为两个阶段:握手(协商钥匙)和 通信(加密传输)。

mermaid

sequenceDiagram

participant 客户端 as C语言客户端

participant 服务端 as PHP服务端

Note over 客户端,服务端: === 第一阶段:握手 (协商钥匙) ===

客户端->>客户端: 1. 生成临时公钥(客户端公钥)和私钥

客户端->>服务端: 2. 发送 客户端公钥 + 设备ID

服务端->>服务端: 3. 生成临时公钥(服务端公钥)和私钥

服务端->>服务端: 4. 计算共享秘密 = 混合(服务端私钥 + 客户端公钥)

服务端->>服务端: 5. 生成会话密钥 = 哈希(共享秘密)

服务端->>客户端: 6. 返回 服务端公钥

客户端->>客户端: 7. 计算共享秘密 = 混合(客户端私钥 + 服务端公钥)

客户端->>客户端: 8. 生成会话密钥 = 哈希(共享秘密)

Note right of 客户端: 此时双方都拥有了相同的会话密钥\n网络上只传输了公钥,绝对没传私钥!

Note over 客户端,服务端: === 第二阶段:加密通信 (AES) ===

客户端->>客户端: 9. 原始数据 -> 压缩 -> AES加密(用会话密钥)

客户端->>服务端: 10. 发送密文

服务端->>服务端: 11. AES解密(用会话密钥) -> 解压 -> 原始数据

服务端->>客户端: 12. 响应密文3. 实战实现步骤

第一步:握手 (Handshake)

客户端和服务端各自生成一对“临时身份证”(椭圆曲线密钥对)。

C 客户端 (OpenSSL)

客户端生成自己的公钥,并发给服务端。

// 1. 选择椭圆曲线 (如 prime256v1)

EC_KEY *client_key = EC_KEY_new_by_curve_name(NID_X9_62_prime256v1);

EC_KEY_generate_key(client_key);

// 2. 导出公钥 (Pub_C) 发送给服务器

// 这一步就像是把自己的“空箱子”发给对方

char *pub_pem = get_public_key_pem(client_key);

http_post("/api/handshake", pub_pem);PHP 服务端

服务端收到客户端公钥后,结合自己的私钥算出秘密,并把自己的公钥回传。

// 收到客户端公钥 $client_pub

// 1. 生成服务端密钥对

$server_key = openssl_pkey_new(["digest_alg" => "sha256", ...]);

// 2. 计算共享秘密

// 只有我知道我的私钥,结合你的公钥,我就能算出秘密

$shared_secret = openssl_dh_compute_key($client_pub, $server_key);

// 3. 将秘密处理成固定长度的 AES 密钥 (Session Key)

$session_key = substr(hash('sha256', $shared_secret), 0, 32);

// 4. 把服务端的公钥返回给客户端

return $server_pub;第二步:生成会话密钥 (Key Derivation)

当客户端收到服务端的公钥后,也会进行同样的计算:

// C 语言端

// 使用 自己的私钥 + 服务端的公钥 = 同样的共享秘密

int secret_len = ECDH_compute_key(shared_secret, server_pub_point, client_key, ...);

// 同样进行哈希处理,得到 Session Key

sha256(shared_secret, session_key);结果:现在,客户端和服务端手里都有了**一模一样**的 `session_key`,而这个 Key 从来没有在网络上传输过!

第三步:加密通信 (AES Encryption)

有了钥匙,接下来的通信就简单了。为了更安全和高效,通常遵循以下步骤:

1. 压缩 (Compress):明文数据(JSON)先压缩(Gzip/Zlib),减小体积,也增加破解难度。

2. 加密 (Encrypt):使用 `AES-256-CBC` 算法。

IV (初始化向量):通常取 Key 的前16位,或者随机生成随密文一起发送。

3. 编码 (Encode):加密后的二进制乱码转为 Base64 字符串,防止传输乱码。

数据包示例:

{

"device_id": "dev_001",

"payload": "U2FsdGVkX1+..." // 这就是加密后的一串乱码

}

4. 总结

通过 ECDH 协商密钥 + AES 加密数据,我们构建了一条安全的隐形隧道。

* C 语言客户端负责采集数据,底层高效执行加密。

* PHP 服务端负责解密数据,处理业务逻辑。

这套方案是目前工业界非常成熟且标准的做法,广泛应用于即时通讯(如 Telegram, WhatsApp 的底层协议)、IoT 设备控制和金融数据传输中。